下面我分别通过黑客中的四个方面介绍黑客入侵(分别是脚本小子、渗透测试、社会工程、逆向分析)

脚本小子

通常是指通过现成的攻击武器,不明白入侵原理,用工具批量扫描实现入侵。这类人对技术往往不一定懂得多少,但是通过现成的工具或者武器达到自己成功入侵的目的。

渗透测试

渗透测试,是指通过对指定目标进行信息收集、威胁建模、漏洞分析、渗透测试攻击阶段、后渗透攻击阶段。

信息收集:通过工具、网上公开信息、google Hacking、社会工程学、网络踩点、被动监听等方法收集目标的IP、网段、端口、域名、系统版本、业务相关、应用中间件、注册人邮箱电话等基本信息。信息收集是决定能否成功入侵的关键。

威胁建模和漏洞分析:根据收集过来的信息分析目标可能存在的漏洞,如永恒之蓝、命令执行、反序列化、文件上传、sql注入、弱口令等漏洞,根据信息整理相应的工具或者自己写攻击脚本。

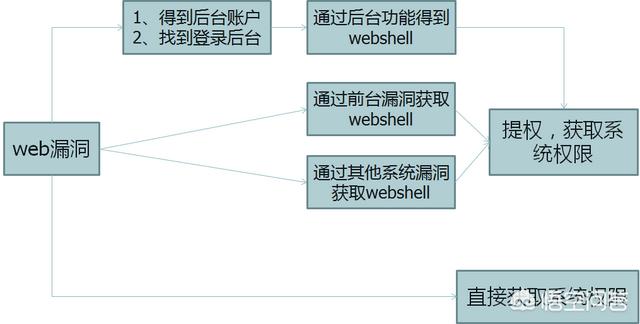

渗透测试:利用自己准备好的工具和脚本,对自己分析的漏洞进行验证。

后渗透测试:对验证过过的漏洞进行进一步入侵获取更大的权限。

社会工程学

“欺骗的艺术”黑客通过收集的信息利用人性的弱点对用户进行邮件钓鱼攻击、网络钓鱼、网络欺骗等进一步获取目标的信息或直接攻击目表获取权限。引用电影《我是谁:没有决定安全的系统》的一句话就是“最大的漏洞是人类本身”。

逆向分析

通过逆向分析,还原应用系统或某物体的(如汽车)对应用的编写过程进行还原、对物体的生产过程进行还原。突破原有限制达到绕过或篡改内部数据达到所需目标。这种对技术要求比较高,要掌握底层原理。