经常使用电脑的朋友会听说过肉鸡这个词,当黑客侵入你的电脑拿到你电脑的控制权限,并且用你的电脑做一些违法的事情,比如暴力破解,攻击其他设备,这时你的电脑就成了别人的肉鸡。

那么怎么才能知道自己电脑有没有被入侵成为了别人的肉鸡呢?两种方法教你简单判断,准确率80%

方法一:首先关闭电脑内联网的所有软件,包括浏览器360卫士之类的,否则会造成误判。

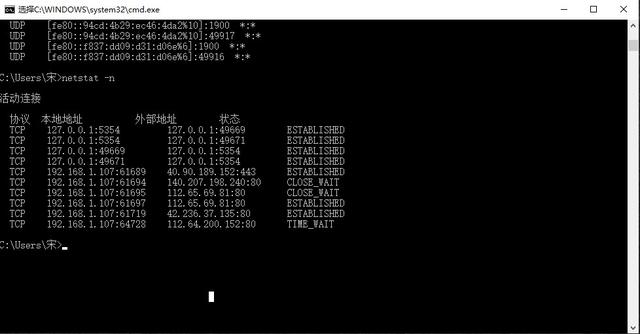

win+r键输入cmd打开运行窗口。

打开后输入netstat -n按回车键,这时候会出来当前计算机与其他设备的链接,包括ip地址端口当前状态等信息。

在最后一列状态里寻找established也就是已建立连接的状态,如果电脑所有能联网的软件全部关闭,还是会有显示个人IP已经连接电脑的话,那就说明有可能已经被入侵,需要重装系统或者更换路由器地址。图片上出现established的IP是微软的,所以是安全的。

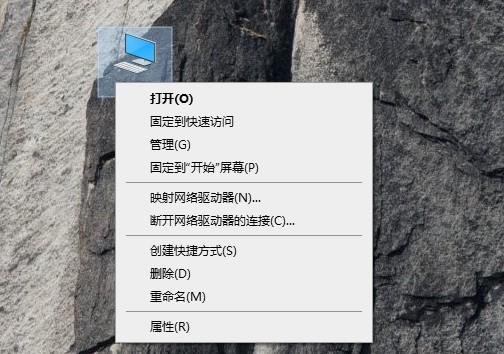

方法二:右键点击我的电脑,选择管理选项。

点击windows日志下的安全选项,然后点击右侧的筛选按键,在任务id处输入4648,点击确定键。

确定后试图使用凭据登录历史就会列出来,也就是你打开电脑登录的历史,核对自己开机时间和次数,如果发现对不上也就是在自己没有确定登录的时候出现了登录信息,那么很有可能有其他人在你不知情的情况下登录了你的电脑。

windows系统发展到今天安全性已经越来越高,木马病毒肉鸡之类的事件也越来越少,但是在肉鸡已经形成产业链的今天,这种灰色产业还是一直存在,网站站长游戏服务器运营商深受其害,所以平时多保证为电脑网络安全不给黑客可乘之机还是很有必要的。