========== 实验环境 ==========

windows Server 2003

Windows XP

Kali linux 2020.2

========== 实验环境 ==========

DHCP地址池耗尽攻击:

频繁的发送伪装DHCP请求,直到将DHCP地址池耗尽!

Kali Linux 2020.2 提前安装好yersinia

apt-get install yersinia

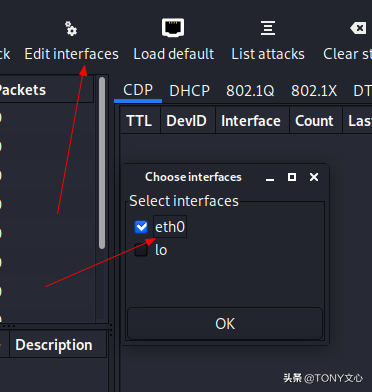

yersinia -G // 启动图形化界面

选择网络接口:ech0

选择DHCP攻击:

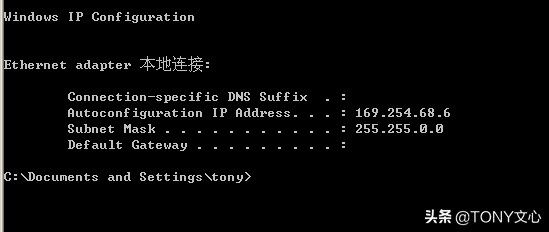

一旦DHCP服务器被DISCOVER攻击,地址池内所有的有效IP都没法使用,新的用户就无法获取IP地址

说明:这里虽然所有的IP地址被占用,但是在DHCP的地址池内没有显示

关闭yersinia后,重新获取IP地址:

防御:

在交换机的端口上做动态mac地址绑定

伪装DHCP服务器攻击:

Hacker通过将自己部署为DHCP服务器,为客户机提供非法IP地址

防御:

在交换机上,除合法的DHCP服务器所在接口外,全部设置为禁止发送DHCP Offer包