9月13日,国家计算机病毒应急处理中心发布《美国NSA网络武器“饮茶”分析报告》。

分析报告指出,在对西北工业大学遭境外网络攻击事件进行调查过程中 (参见此前报道 ),在西工大的网络服务器设备上发现了美国国家安全局(NSA)专用的网络武器“饮茶”(NSA命名为“suctionchar”) 。

国家计算机病毒应急处理中心联合北京奇安盘古实验室对“饮茶”进行了技术分析,分析结果表明,该网络武器为“嗅探窃密类武器”,主要针对Unix/linux平台,其主要功能是对目标主机上的远程访问账号密码进行窃取。

“饮茶”包含“验证模块(authenticate)”“解密模块(decrypt)”“解码模块(decode)”“配置模块”“间谍模块(agent)”等多个组成部分。

基于相关分析结果,技术分析团队认为,“饮茶”编码复杂,高度模块化,支持多线程,适配操作系统环境广泛,包括FreeBSD、Sun Solaris系统以及Debian、RedHat、centos、Ubuntu等多种Linux发行版,反映出开发者先进的软件工程化能力。

“饮茶”还具有较好的开放性,可以与其他网络武器有效进行集成和联动,其采用加密和校验等方式加强了自身安全性和隐蔽性,并且其通过灵活的配置功能,不仅可以提取登录用户名密码等信息,理论上也可以提取所有攻击者想获取的信息,是功能先进、隐蔽性强的强大网络武器工具。

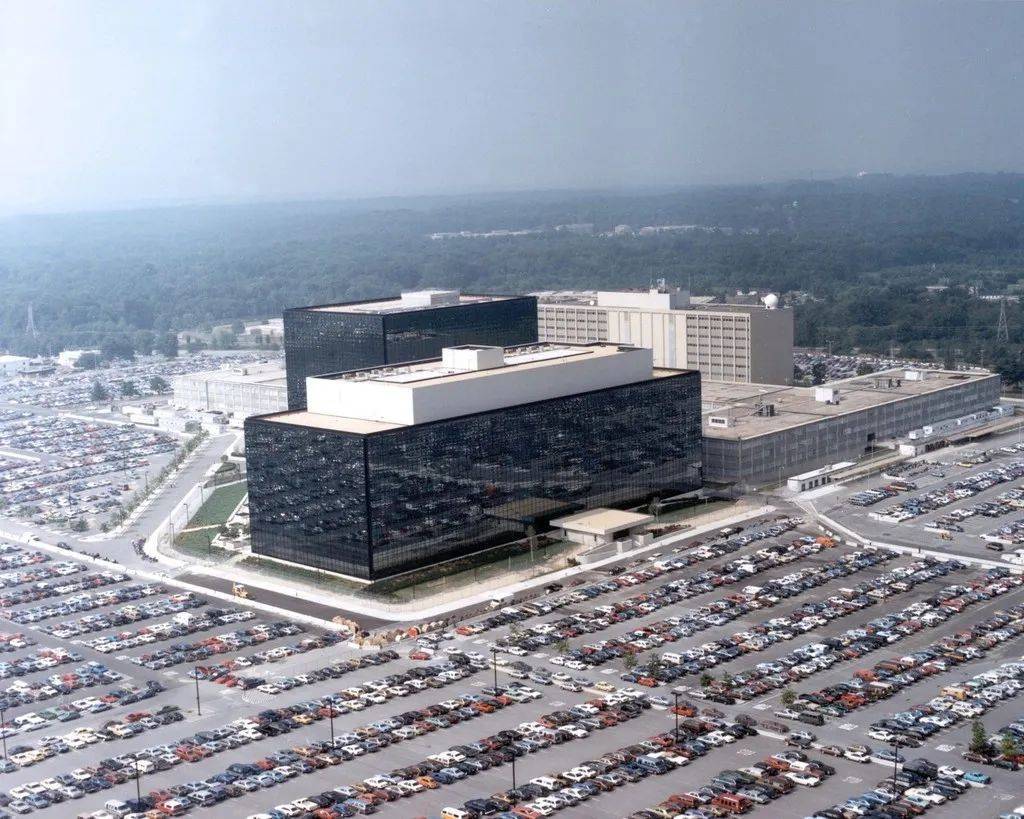

美国国家安全局(NSA)总部 图源:IC photo

在此次针对西北工业大学的攻击中,美国NSA下属特定入侵行动办公室(TAO)使用“饮茶”作为嗅探窃密工具,将其植入西北工业大学内部网络服务器,窃取了SSH、TE.NET、FTP、SCP等远程管理和远程文件传输服务的登录密码,从而获得内网中其他服务器的访问权限,实现内网横向移动,并向其他高价值服务器投送其他嗅探窃密类、持久化控制类和隐蔽消痕类网络武器,造成大规模、持续性敏感数据失窃。

随着调查的逐步深入,技术团队还在西北工业大学之外的其他机构网络中发现了“饮茶”的攻击痕迹,很可能是TAO利用“饮茶”对中国发动了大规模的网络攻击活动。