前言:蜜罐技术的出现改变了这种被动态势,它通过吸引、诱骗攻击者,研究学习攻击者的攻击目的和攻击手段,从而延缓乃至阻止攻击破坏行为的发生,有效保护真实服务资源。

自网络诞生以来,攻击威胁事件层出不穷,网络攻防对抗已成为信息时代背景下的无硝烟战争。然而,传统的网络防御技术如防火墙、入侵检测技术等都是一种敌暗我明的被动防御,难以有效应对攻击者随时随地发起的无处不在的攻击和威胁。蜜罐技术的出现改变了这种被动态势,它通过吸引、诱骗攻击者,研究学习攻击者的攻击目的和攻击手段,从而延缓乃至阻止攻击破坏行为的发生,有效保护真实服务资源。

一、什么是蜜罐技术

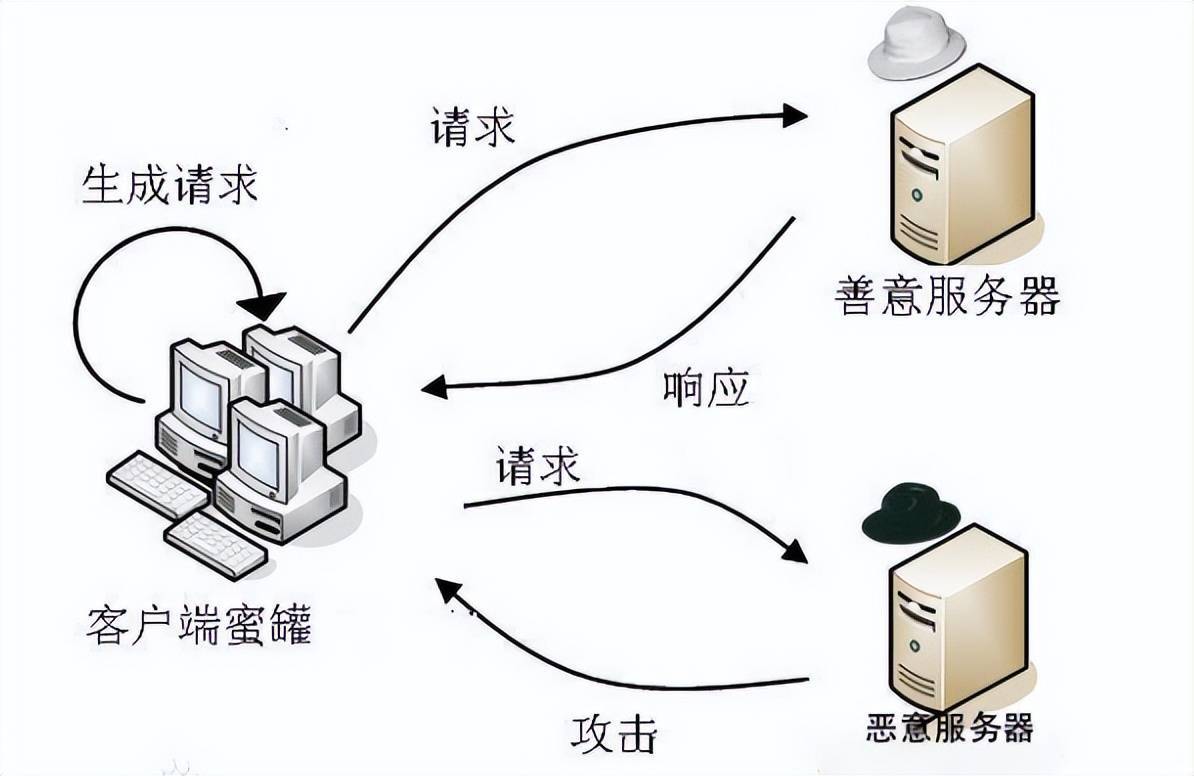

国际蜜罐技术研究组织Hone.NET Project的创始人Lance Spitzner给出了蜜罐的权威定义:蜜罐是一种安全资源,其价值在于被扫描、攻击和攻陷。蜜罐并不向外界用户提供任何服务,所有进出蜜罐的网络流量都是非法的,都可能预示着一次扫描和攻击,蜜罐的核心价值在于对这些非法活动进行监视、检测和分析。

蜜罐是用来吸引那些入侵者,目的在于了解这些攻击。蜜罐看起来就是一台有一个或者多个可以被攻击者利用漏洞的服务器或计算机主机。他们简单的就如同一个默认安装的操作系统充满了漏洞以及被攻破的可能性。

二、蜜罐技术的发展

蜜罐技术改变了传统防御的被动局面。早期的蜜罐一般伪装成存有漏洞的网络服务,对攻击连接做出响应,从而对攻击方进行欺骗,增加攻击代价并对其进行监控。由于这种虚拟蜜罐存在着交互程度低、捕获攻击信息有限且类型单一、较容易被攻击者识别等问题。Spitzner等安全研究人员提出并倡导蜜网(honeynet)技术,并在1999年成立了非赢利性研究组织The HoneynetProjectl。蜜网(是由多个蜜罐系统加上防火墙、入侵防御、系统行为记录、自动报警与数据分析等辅助机制所组成的网络体系结构,在蜜网体系结构中可以使用真实系统作为蜜罐,为攻击者提供更加充分的交互环境,也更难被攻击者所识别。蜜网技术使得安全研究人员可以在高度可控的蜜罐网络中,监视所有诱捕到的攻击活动行为。

为了克服传统蜜罐技术与生俱来的监测范围受限的弱点,The Honeynet Project在2003年开始引入分布式蜜罐(distributed honeypot)与分布式蜜网(distributedhoneynet)的技术概念,并于2005年开发完成Kanga分布式蜜网系统,能够将各个分支团队部署蜜网的捕获数据进行汇总分析。

分布式蜜罐/蜜网能够通过支持在互联网不同位置上进行蜜罐系统的多点部署,有效地提升安全威胁监测的覆盖面,克服了传统蜜罐监测范围窄的缺陷,因而成为目前安全业界采用蜜罐技术构建互联网安全威胁监测体系的普遍部署模式,具有较大影响力的包括The Honeynet Project的Kanga及其后继GDH系统、巴西分布式蜜罐系统、欧洲电信的Leurre、Com与SGNET系统、中国Matrix分布式蜜罐系统等。

在互联网和业务网络中以分布式方式大量部署蜜罐系统,特别是在包含提供充分交互环境的高交互式蜜罐时,需要部署方投入大量的硬件设备与IP地址资源,并需要较多的维护人力成本。2003年,Spitzner提出了一种蜜罐系统部署的新型模式-蜜场(honeyfarm)。基于蜜场技术概念实现的网络威胁预警与分析系统有Collapsar,Potemkin和 Icarus等。

三、蜜罐的目标与作用

蜜罐技术强大而灵活,不仅可以识别对网络上主机的攻击也可以监视和记录攻击是如何进行的。蜜罐可以和入侵检测IDS一起工作,与 IDS相比,蜜罐的误报率较低。这是因为蜜罐既不提供任何网络服务,也没有任何合法用户,但并不是网络上的空闲设备。因此,任何流入或者流出蜜罐的网络通信都可以是做可疑的,是网络正在被攻击的一种标志。

蜜罐的主要目标是容忍入侵者攻击自身,在被攻击的过程中记录收集入侵者的攻击工具、手段、动机、目的等行为信息。尤其是入侵者使用了新的未知攻击行为时,收集这些信息,从而根据其调整网络安全策略,提高系统安全性能。同时蜜罐还具有转移攻击者注意力,消耗其攻击资源、意志,间接保护真实目标系统的作用。

四、蜜罐的分类

蜜罐可以运行任何操作系统和任意数量的服务。蜜罐根据交互程度(Level ofInvolvement)的不同可以分为高交互蜜罐和低交互蜜罐。蜜罐的交互程度是指攻击者与蜜罐相互作用的程度,高交互蜜罐提供给入侵者一个真实的可进行交互的系统。

相反,低交互蜜罐只可以模拟部分系统的功能。高交互蜜罐和真实系统一样可以被完全攻陷,允许入侵者获得系统完全的访问权限,并可以以此为跳板实施进一步的网络攻击。相反的,低交互蜜罐只能模拟部分服务、端口、响应,入侵者不能通过攻击这些服务获得完全的访问权限。

从实现方法上来分,蜜罐可分为物理蜜罐和虚拟蜜罐。物理蜜罐是网络上一台真实的完整计算机,虚拟蜜罐是由一台计算机模拟的系统,但是可以响应发送给虚拟蜜罐的网络流量。

五、蜜罐防护过程

蜜罐防护过程包括诱骗环境构建、入侵行为监控、后期处理措施3个阶段。

(1)诱骗环境构建:通过构建欺骗性数据、文件等,增加蜜罐环境甜度,引诱攻击者入侵系统,实现攻击交互目的。交互度高低取决于诱骗环境仿真度与真实性,目前主要有模拟环境仿真和真实系统构建方案。

模拟环境仿真方案通过模拟真实系统的重要特征吸引攻击者,具备易部署优势。利用一种或多种开源蜜罐进行模拟仿真,多蜜罐结合方案有利于不同蜜罐的优势集成;将仿真程序与虚拟系统结合构建蜜罐自定义架构,提高交互度;对硬件利用模拟器实现硬件虚拟化,避免实际硬件破坏。然而,虚拟特性使模拟环境仿真方案存在被识别风险。

真实系统构建方案则采用真实软硬件系统作为运作环境,降低识别率,极大提高了攻击交互度。

在软件系统方面,采用真实系统接口真实主机服务、业务运作系统等,具备较高欺骗性与交互度,但其维护代价较高且受保护资源面临着一定被损害风险。在硬件设备方面,可直接利用真实设备进行攻击信息诱捕,如将物理可穿戴设备作为引诱节点、以手机SIM卡作为蜜卡等,通过构建真实软硬件系统环境提高诱骗度。在低能耗场景下采用真实软硬件设备引诱攻击者具有一定优势,然而对于某些数据交互频繁的业务系统内,存在高能耗、不易部署、维护成本大等缺陷。

(2)入侵行为监控:在攻击者入侵蜜罐系统后,可利用监视器、特定蜜罐、监控系统等对其交互行为进行监控记录,重点监控流量、端口、内存、接口、权限、漏洞、文件、文件夹等对象,避免攻击造成实际破坏,实现攻击可控性。如模块监控、事件监控、攻击监控、操作监控、活动监控等。

上述攻击入侵行为监控中,不同方案的侧重点不同,高交互蜜罐则需更强监控力度。由于监控范围无法全面覆盖,可能导致监控缺失后果,致使攻击者利用监控盲区损害系统,同时,较大监控范围易捕捉更多信息,全方位访问监控成为一种相对安全措施。

(3) 后期处理措施:监控攻击行为所获得数据,可用于数据可视化、流量分类、攻击分析、攻击识别、警报生成、攻击溯源、反向追踪等。具体处理措施为:提取基础数据,以图表方式展示统计数据;分析关联度,提供入侵行为电子证据;分类恶意特征,过滤恶意用户;分析数据包信息,识别潜在安全威胁;利用水平检测识别攻击分类,后期处理措施以分析方式,使防御系统分析收集数据,掌握攻击信息,实现改善系统防御方案的良性循环。

六、蜜礶部署方式

按地理位置分类,蜜罐部署方式可分为单点部署和分布式部署。单点部署将蜜罐系统部署于同一区域,如工控系统工业区、无线网络作用域、特定实验场景模拟区等,部署难度小,但作用范围有限,风险感知能力弱。

分布式部署则是将蜜罐系统部署于不同地域回,利用分布在不同区域的蜜罐收集攻击数据,因此数据收集范围广,实验数据全面,能有效感知总体攻击态势,但部署较困难且维护成本高。

按部署归属度划分,蜜罐部署方式可分为业务范围部署和外部独立部署。前者将蜜罐部署于真实业务系统内,从而提高蜜罐的甜度和交互度。但入侵者可以利用蜜罐作为跳板转向攻击真实系统,因而需要严格监控和数据通信隔离。外部独立部署即蜜罐与真实业务系统处于空间隔离状态,降低将蜜罐作为攻击跳板的风险,但诱骗性能较低。

当然攻击们面对蜜罐的诱捕,也不会坐以待毙,所以产生了反蜜罐应对措施。

目前蜜罐研究多为工程部署,而较少涉及蜜罐基础理论。敌手与蜜罐对抗属于典型的博弈行为,可以将黄开枝、洪颖、罗文宇等人的博弈论应用至蜜罐中,通过博弈分析验证,为蜜罐提供理论支撑。利用信令博弈、非合作不完全信息博弈、贝叶斯不完全信息博弈等验证推理蜜罐系统主动性、有效性、约束条件等。

结论:

随着网络技术的不断发展,网络上的攻击者也越来越多,攻击手段也曾出不穷,被动防御的更已经不能够完全跟上病毒、木马的更新速度,总会有漏网之鱼。蜜罐的出现改变了网络安全防护的被动局面,从被动接受病毒破坏到主动引诱病毒攻击获得信息,蜜罐的主动防御技术将会越来越受到人们的重视。