一、背景介绍

大家在linux的日常使用中都晓得如何通过命令行去配置Linux的端口开放规则,但是大家知道如何配置windows入站出站规则吗?有哪些常见的危险端口呢?如何解决上述问题呢?接下来让我们一起学习!

二、资源装备

1.物理主机一个。

2.整装待发的小白一个。

三、战略安排

3.1 打开dos命令行模式,如下图所示。

步骤:Win+R/cmd/Enter

3.2 打开Windows防火墙,如下图所示。

命令:firewall.cpl

3.3 如下图所示,防火墙打开成功。

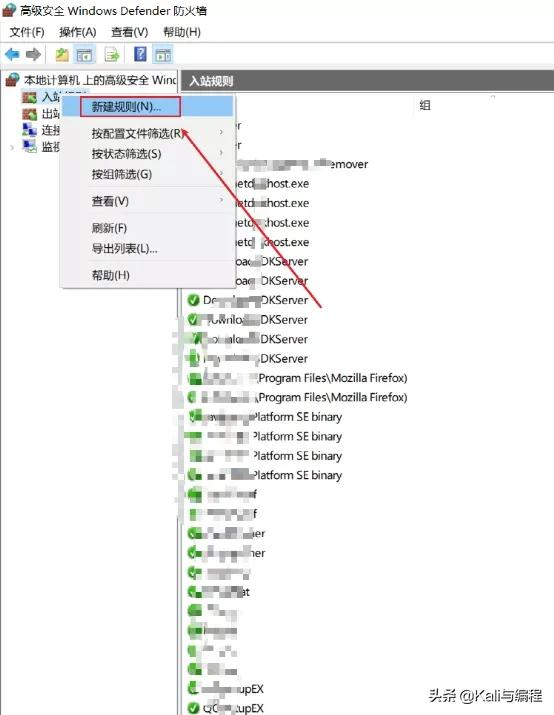

3.4 配置出入站规则,如下图所示。

步骤:进入高级设置/根据需求选择出入站规则

3.5 配置出入站规则,如下图所示,举例说明如何新建入站规则。

步骤:右键入站规则/新建规则/按照需求选择规则类型/按照需求选择协议跟端口(可以同时设置多个端口)/根据需求选择操作类型/自定义规则名称&&设置规则描述/规则设置完成

3.6 规则新建完成,如下图所示。

3.7 对新建的规则进行相应的操作,如下图所示。

步骤:右键相应的规则/选择相应的操作

3.8 出站规则的设置,参照上述入站规则的设置进行相应的操作,如下图简单描述。

3.9 IP安全策略关闭危险端口

3.9.1 打开本地安全策略,如下图所示。

命令:mscpol

3.9.2 成功打开本地安全策略,如下图所示。

3.9.3 设置IP安全策略,如下图所示。

步骤:右键IP安全策略/创建IP安全策略/下一步

3.9.4 命名IP安全组策略名称,如下图所示。

3.9.5 配置IP筛选列表,如下图所示。

步骤:IP筛选列表/添加/自定义IP筛选列表名称/添加

3.9.5.1 添加地址,如下图所示。

添加原则:根据个人需求进行相应的源地址与目的地址添加。

3.9.5.2 添加协议,如下图所示,根据个人需求添加相应的协议。

3.9.6 筛选器操作添加,如下图所示。

步骤:添加/安全方法/根据需求选择安全方法/应用/确定/在IP筛选器列表选择刚才新建的IP筛选器/应用/确定

如下图所示

3.9.7 如下图所示,配置完成