一、背景介绍

Sparta是Python GUI应用程序,它通过在扫描和枚举阶段协助渗透测试仪来简化网络基础结构渗透测试。通过点击并单击工具箱并以方便的方式显示所有工具输出,它可以使测试人员节省时间。如果花费较少的时间来设置命令和工具,则可以将更多的时间花费在分析结果上。

二、资源装备

1.安装好Kali linux的虚拟机

2.模拟受害者windows计算机

三、渗透攻防

3.1 在Kali Linux中检索sparta工具,查看是否成功安装,如下图所示。

命令:直接在kali终端输入sparta即可。

3.2 在kali linux中安装sparta工具,如下图所示。

步骤:打开github官网/在search栏检索sparta工具/复制sparta的下载URL

3.3 利用命令下载sparta文件,如下图所示。

命令:git clone

https://github.com/SECFORCE/sparta.git

3.4 查看下载成功的sparta文件,如下图所示。

命令:ls

3.5 切换到sparta文件夹,检索到sparta.py文件,利用python环境进行运行,如下图所示。

命令:python3 sparta.py

3.6 sparta.py的图形化界面如下图所示。

3.7 查看受害者主机的ip地址,如下图所示。

命令:ifconfig

3.8 在攻击主机利用sparta文件对目标主机进行扫描,如下图所示。

步骤:在“Click here to add host to scope”上面双击/输入受害者主机IP/点击Add to scope

3.9 sparta正在扫描中。。。。。。。

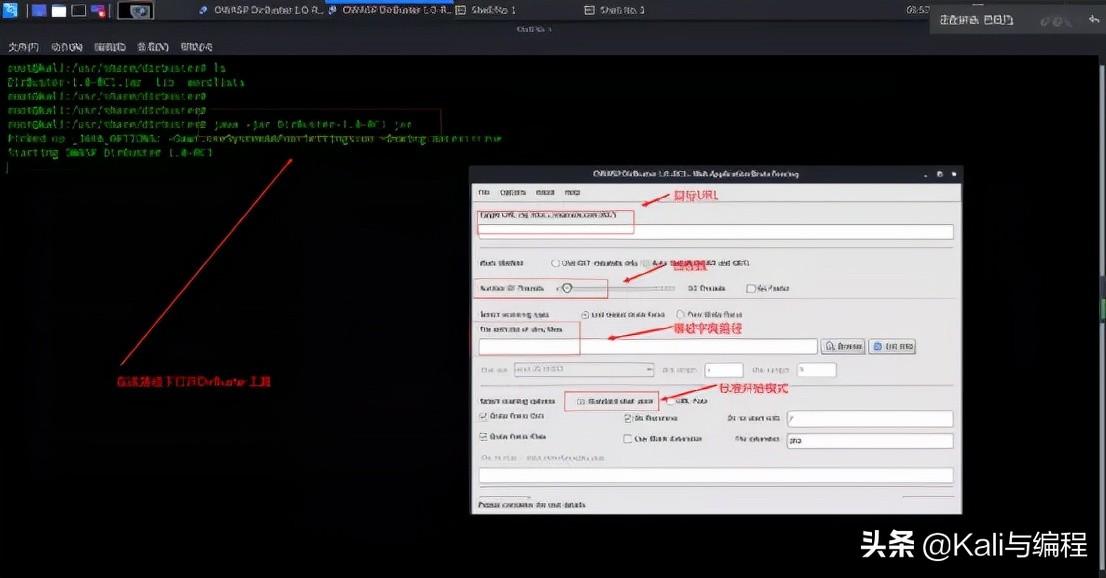

3.10 如下图所示,sparta扫描到了受害者主机开启了22端口,将扫描结果发送到brute中进行破解。

步骤:右键扫描结果/选择“Send Brute”

3.11 点击Brute,设置“Username LIst”&&“Password LIst”对目标主机的ssh服务进行暴力破解,如下图所示。

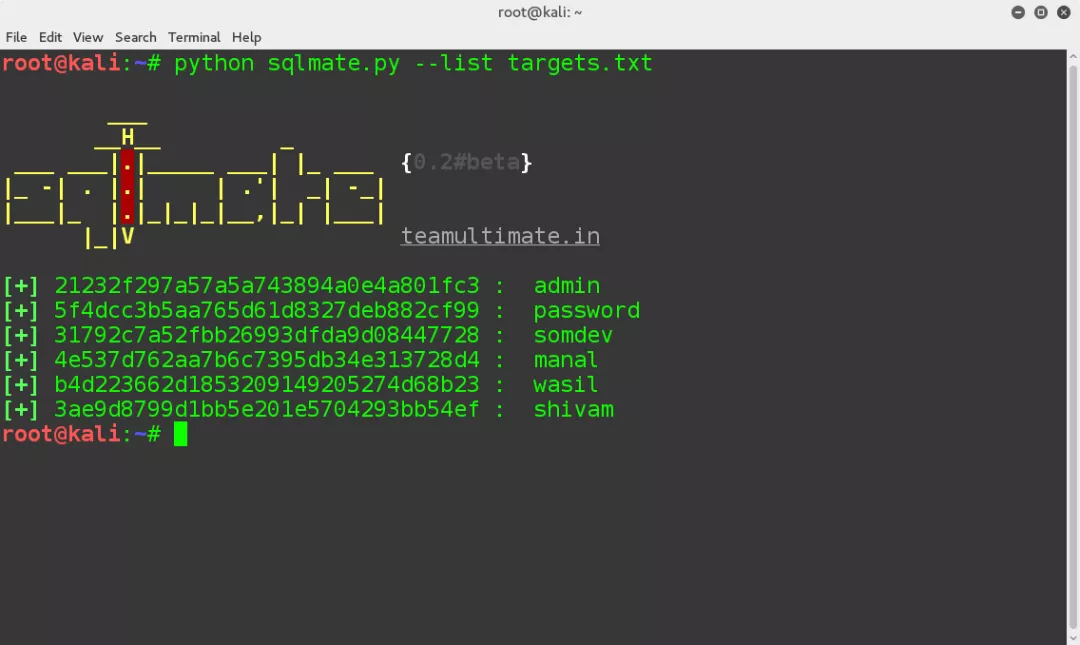

3.12 对目标主机的ssh服务爆破成功,如下图所示。

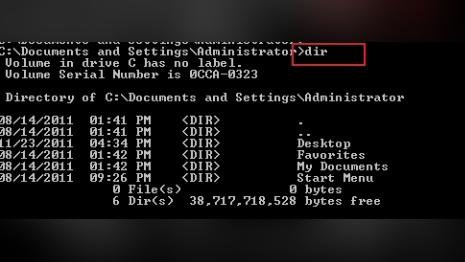

3.13 在终端对受害者主机利用ssh服务进行远程登录,如下图所示。

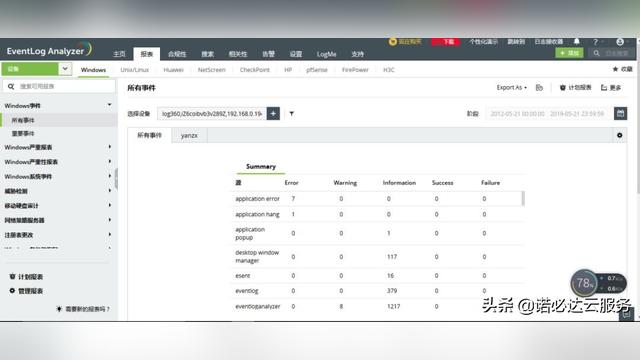

3.14 如果进行多个IP同时进行扫描的话,可以设置条件查看你想查看的IP的扫描结果,如下图所示。

3.15 点击“Information”按钮可以查看扫描结果的详细信息,如下图所示。